警惕! 比特币回暖, 3种新的诈骗手法又出现……

有句老话说得好,人怕出名猪怕壮。随着最近加密货币市场的回暖,消停了一阵子的犯罪分子们又出来作妖了。

这一次犯罪分子们的攻势来得更加猛烈,他们不仅分析了投资者的心理,还增强了诈骗活动的技术含量。新的一波诈骗袭来,你躲得过么?

近期,比特币又迎来了自己的春天,比特币价格强势反弹,一路高歌达到了 8000 美元,这还不是全部,根据加拿大投资银行、财富管理公司 Canaccord Genuity 的预测,这一波比特币牛市并不是暂时的,在未来两年中比特币价格将迎来一波新的高潮。

牛市当头,心中乐开了花的不只有那些勒紧裤腰带熬过加密货币寒冬的投资者,在寒冬中消停了一阵的犯罪分子也开始跃跃欲试,希望重拾比特币犯罪的旧业。在并不遥远的过去,空气币 ICO 、虚假的加密货币兑换、加密货币行业的庞氏骗局一直是庄家割投资者韭菜的惯用伎俩。

而在现在,这些骗局中又出现了很多新花样,犯罪分子纷纷引入恶意软件来提升诈骗的技术含量,下面我们用事例来剖析犯罪分子3种新的诈骗手法。

通过推送勒索软件进行比特币诈骗

2019 年 5 月下旬,安全人员察觉到一种勒索软件正在大规模传播,这个勒索软件打着“比特币收集器”这种正常应用程序的幌子,而伪装之下实则是在窃取个人信息。

犯罪分子们承诺,用户只需要简单地运行软件,不需要任何附加条件就可以轻松地赚取价值 15-30 美元的比特币。

此外,犯罪分子们还承诺,用户只需要分享个人的邀请链接将 1000 名新用户导流到该网站中,就可以获得 3 个以太币(价值 735 美元)的奖励。

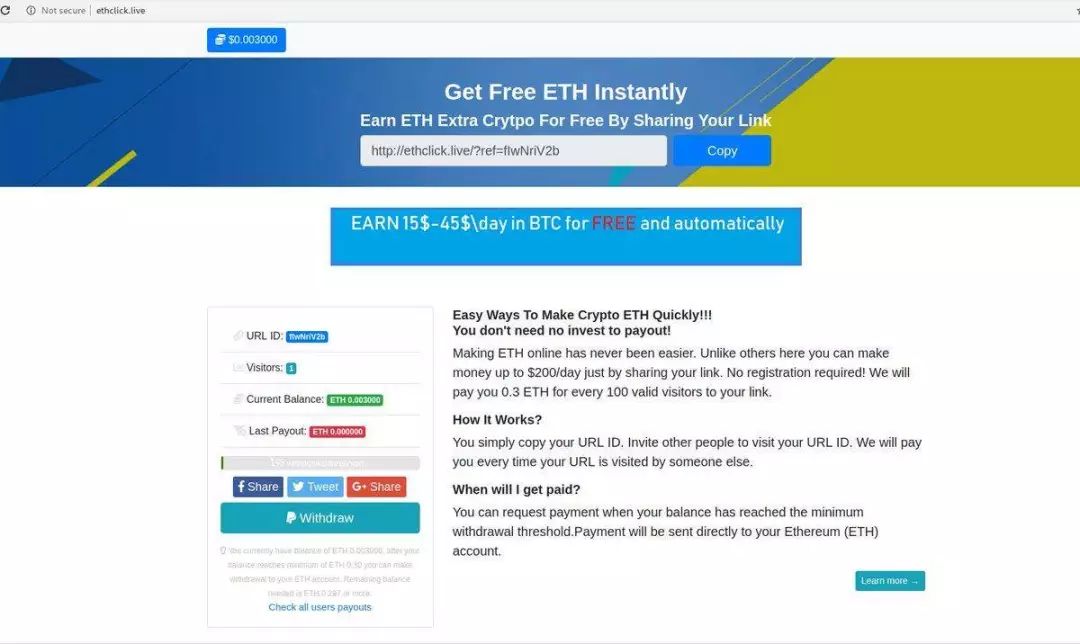

诈骗网站的主页

几乎不需要付出什么就能立刻获得加密货币奖励,用户很难抵挡这种天上掉馅饼的诱惑,因而纷纷上钩。用户点击继续按钮就会转发比特币收集器这款应用程序的下载链接。

为了增强骗局的可信度从而打消用户的疑虑,下载页面上给出了恶意软件分析服务 VirusTotal 的链接以证明比特币收集器安全无毒。当然了,这个虚构的安全性检测只是为了忽悠。

用户在点击下载链接后,会自动下载一个 ZIP 压缩文件。这个 ZIP 文件会解压出很多文件,其中有一个名为 BotCollector.exe 的二进制文件,用户需要运行它来获得比特币奖励。

事实上,这个文件就是一个潘多拉魔盒,它会启动一个名为 “ Freebitco.in — Bot ” 的应用程序并触发最终的恶意软件。

在大多数情况下,被触发的是一个名为 Marozka Tear 的勒索软件,这个勒索软件会搜索受害者主机上的私人文件并将它们加密成 .Crypted 格式,然后它会给受害者留下勒索信,告诉受害者只有支付赎金才能拿到如何恢复数据的进一步说明。

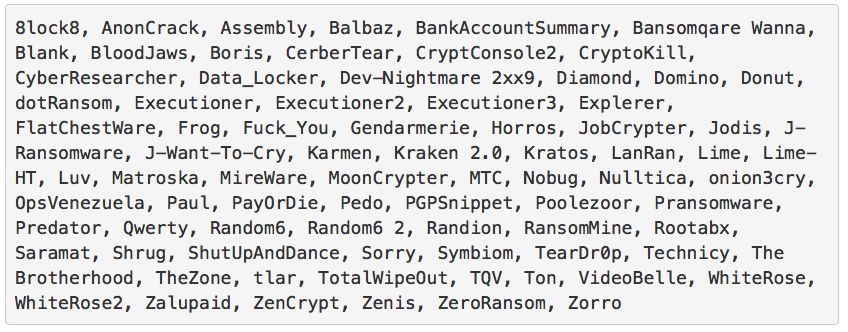

这和 2017 年肆虐全球的勒索软件 WannaCry 完全是一个套路,但不幸中的万幸是,这个勒索软件的底层是臭名昭著的开源勒索软件 Hidden Tear ,而国外大神 Michael Gillespie早已给出了勒索软件的解密方式,这意味着受害者并不需要支付赎金就能取回数据。

国外大神给出了支持Hidden Tear的工具集

而另一批受害者就没有这么幸运了,比特币收集器还有可能会触发窃取受害者信息的恶意软件 Baldr 。一旦 Baldr 开始运行,它会连接到犯罪分子的 C2 服务器并等待在受害者主机上窃取哪些信息的指令。

Baldr 在信息窃取方面非常强大,它可以窃取受害者主机上的网站登陆记录,浏览器历史记录,除此之外,它还可以窃取任意格式的文件,甚至还可以截取当前的屏幕截图。

这种特洛伊木马一样的强大攻击手段,以至于勒索软件 Marozka Tear 在 Baldr 面前都是小巫见大巫。

使用YouTube视频传播比特币骗局

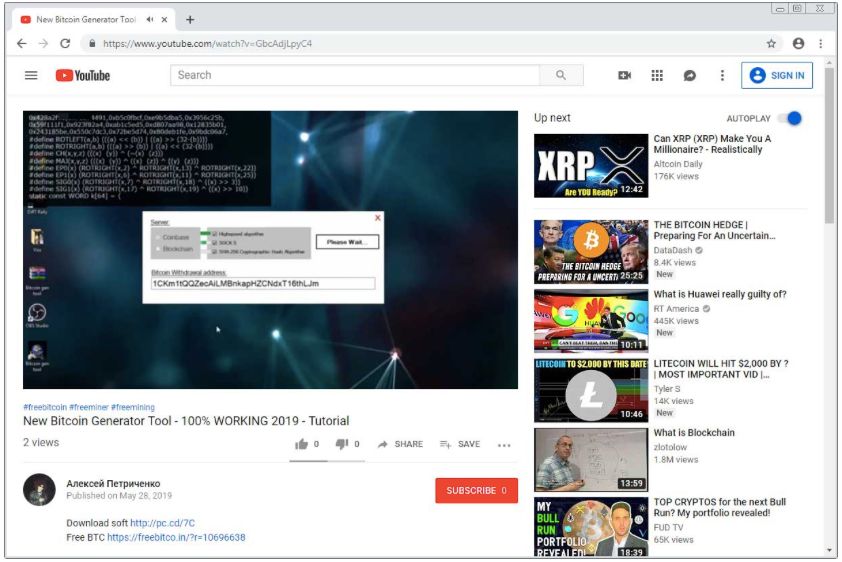

另一批活跃在 YouTube 上的犯罪分子将目光锁定在那些想要快速、简便地获取加密货币收益的用户身上。

犯罪分子会在 YouTube 的视频中宣传名为比特币产生器的软件,该软件号称可以让用户轻松赚取比特币。与上面所说的传销式拉人头的传播方案不同,这种骗局主要依赖 YouTube 的视频传播,在视频中犯罪分子们将比特币产生器称作有史以来最好的投资机会,并给出了该软件的下载链接。

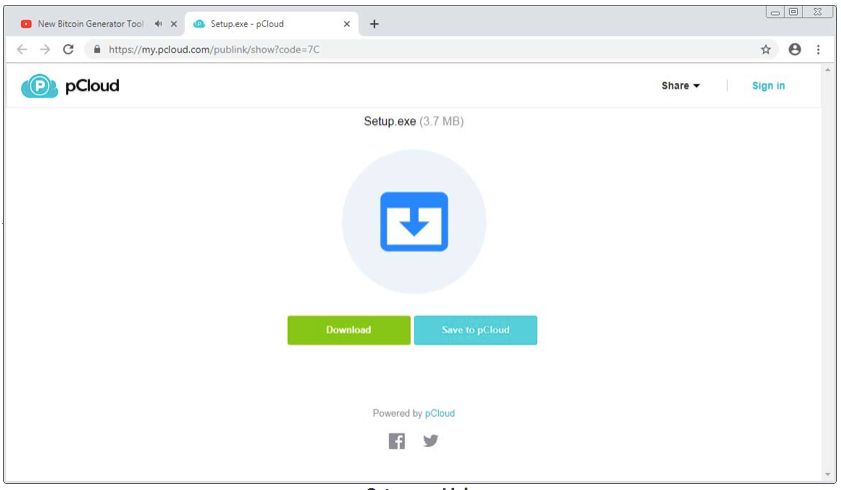

然而,这些说法只不过是一种烟雾弹,用户点击链接下载到的实际上是名为 Qulab的木马程序,该木马中的核心部分被托管在加密云存储平台 pCloud 中。

木马程序埋藏在视频的描述中:

用户一旦点击这些视频就会跳转到Setup.exe file:

当 Qulab 木马被激活后,它会对主机进行彻底地扫描。Qulab 木马钟情于窃取受害者主机上网站和游戏平台(如 Steam 和游戏语言软件 Discord)的登录凭据(login credential,可以理解为账号和密码)。它还会搜索 FileZilla FTP 应用程序以获取受害者保存的身份认证数据,窃取浏览器的 Cookies (可以理解为浏览器的数据)和加密货币钱包信息。

Qulab 木马最令人恐惧的一个功能,就是它可以篡改 Windows 操作系统的剪贴板,也就是说它会监测受害者复制到剪贴板上的信息,并可能会悄无声息地篡改它。

你可能会觉得这并没有什么可担心的,但对加密货币用户来说剪贴板可谓是一个死穴。

设想一下,当你需要发起一笔加密货币交易时,你大概率不会手动输入动辄二三十位且毫无规律的收款人地址,大家通常都会图省事直接将地址复制过来,而此时 Qulab 木马发现你正在复制一个加密货币地址,它会悄悄地将其替换为犯罪分子控制的账户,如果你不仔细检查,你的这笔交易就相当于给犯罪分子交了学费。

主要混币服务网站的关停让犯罪分子的处境愈发艰难

犯罪分子都这么嚣张了,难道各国政府都毫无作为么?并没有这样,政府从犯罪分子得手后的洗钱环节入手,对他们展开了精确打击。

在 2019 年 5 月,荷兰金融情报和调查服务局(FIOD)与欧洲刑警组织、卢森堡当局展开密切合作,取缔了世界上最大的比特币混币服务平台之一 BestMixer.io 。这次行动成功的背后离不开荷兰执法部门与迈克菲安全公司合作进行的近一年的调查。

我们都知道,像比特币这样的加密货币并没有做到真正的匿名性,准确地说它们只做到了化名性,所以说执法部门可以通过追踪加密货币赃款的流向来找出犯罪分子。

正如西方谚语所说:隐藏树叶的最佳地点是森林,隐藏水滴的最佳地点是大海,对此,犯罪分子通常会使用混币服务将不义之财的转移混在一大堆加密货币交易中以隐藏这些赃款的来源,从而混淆监管的视线。

据报道,混币服务平台 BestMixer.io 自 2018 年 5 月推出以来,一年的营业额达了 2 亿美元。根据执法部门的调查结果,这一数额中的很大一部分都是来路不明的黑钱。

在这次反洗钱行动中,执法部门共缉获了六台用来提供混币服务的服务器,从而斩断了犯罪分子洗白赃款的渠道,可以想象,目前犯罪分子一定是焦头烂额,到手的不义之财已经成了烫手山芋,他们急切地需要新的混币服务平台来转移赃款。

面对比特币诈骗如何自我保护

当下比特币诈骗形式十分严峻,在这里我强烈建议:投资机构和普通用户在决定交易策略以及参与任何高回报的区块链投资之前,一定要严格审查投资对象的声誉,并仔细阅读投资合同的细则以发觉潜在的风险,有条件的话可以向行业内的专业人士寻求建议。

对于普通用户来说,那些承诺即时收益的各种比特币“生成器”和“收集器”往往都没有什么成熟的商业模式,因而它们很有可能是经过伪装的勒索软件和间谍软件。

对于企业来说,企业应该避免投资那些承诺高利润且快速给予回报的比特币项目,因为这些都是 ICO 退出骗局和加密货币传销的典型特征。

总而言之,面对诱惑时要记得天上不会掉馅饼,高收益的背后必然意味着高风险,如果某种加密货币的投资看起来好得令人难以置信,最好的投资策略就是远离它。

作者 | David Balaban

编译 | Guoxi

出品 | 区块链大本营(blockchain_camp)

声明:此文出于传递更多信息之目的,并不意味着赞同其观点或证实其描述。本网站所提供的信息,只供参考之用。